المشاركة

حيثما توجد الأنظمة، توجد البروتوكولات

ظهرت تقنية البلوك تشين باعتبارها الحل الرائد الذي لم يكن الناس يعلمون أنهم بحاجة إليه لمشاكل لم يكونوا يعلمون أنهم يعانون منها. وجاء معها عدد كبير من المصطلحات والمفاهيم التي لا تزال غير مفسرة حتى يومنا هذا. أحد هذه المصطلحات هو بروتوكول البلوك تشين - وهو مصطلح غالبًا ما يُستخدم بالتبادل مع شبكات البلوك تشين، في حين أنه ليس نفس الشيء تمامًا.

في هذا المنشور، سنقوم بتفصيل مفهوم بروتوكول سلسلة الكتل، والاختلافات بينه وبين سلسلة الكتل في حد ذاتها، بالإضافة إلى بعض من أهم أعماله وتطبيقاته.

ما هي شبكة البلوك تشين؟

سلسلة الكتل هي الطبقة الأساسية لكل ما يتعلق بالعملات الرقمية. إنها شبكة لا مركزية تسمح بإجراء معاملات سريعة وغير مصرح بها ومجهولة الهوية وآمنة مع أصول رقمية من نظير إلى نظير في جميع أنحاء العالم. تعمل الشبكة كقاعدة بيانات موزعة: جميع المعاملات التي تتم على البلوكشين مفتوحة ومجهولة المصدر ومخزنة في كتل ويمكن لأي شخص الاطلاع عليها.

يتم تشغيل سلسلة الكُتل بواسطة شبكة موزعة من العُقد - وهي أجهزة كمبيوتر تعمل للحفاظ على استمرار الشبكة في جميع أنحاء العالم. وعادةً ما تعمل العُقد كمُعدِّنين (في شبكات إثبات العمل مثل البيتكوين) أو مُعدِّنين/مُنشئين (كما هو الحال في شبكات إثبات الحصة مثل الإيثيريوم أو كاردانو). ومقابل جهودهم، يحصل المُعدِّنون والمُستأجرون على حصة من رسوم المعاملات التي يساعدون في التحقق منها.

يُكلَّف المُعدِّنون في شبكات إثبات العمل بفك تشفير التجزئة - وهو مُعرِّف تشفير فريد - للكتلة التالية من المعاملات. ولهذا الغرض، يستخدمون قوى الحوسبة الأولية ويتنافسون بشكل أساسي في سرعة الحساب. في شبكات إثبات الحصة لا يتم ذلك عن طريق الحوسبة ولكن عن طريق الاحتفاظ بكمية كبيرة من العملة الأصلية للشبكة، وبالتالي يكون لهم رأي في الكتل التي ستتم الموافقة عليها بعد ذلك.

كانت سلسلة البلوك تشين كما ترى رائدة من قبل Bitcoin، كما كانت BTC، أول عملة رقمية مشفرة في الوجود. تم ابتكار بلوك تشين البيتكوين من قبل كيان غير معروف باسم ساتوشي ناكاموتو، وقد تم إحياء بلوك تشين البيتكوين بشكل رمزي إلى حد ما من قبل مجموعة لا مركزية من المتحمسين.

تعمل عملة البيتكوين المشفرة كوقود للشبكة، حيث يدفع المستخدمون حصة من معاملاتهم كرسوم تحويل.

بُنيت سلسلة بلوك تشين الإيثيريوم على البيتكوين ووسعت ترسانة البلوك تشين بالعقود الذكية. العقود الذكية هي عبارة عن خوارزميات مُشفرة مسبقًا تقوم بتنفيذ نفسها عند استيفاء مجموعة معينة من الشروط. على سبيل المثال، إرسال 200 إيثريوم إلى العنوان (X) بمجرد استلام رقم الرمز المميز NFT (XYZ) من العنوان المذكور.

تتيح العقود الذكية مرونة لا مثيل لها في نشر تطبيقات البلوك تشين وهي في الأساس نسيج جميع بروتوكولات DeFi الحالية. كانت شبكة الإيثيريوم رائدة في هذا المجال، وانتشرت العقود الذكية وتم تطبيقها في معظم بروتوكولات البلوك تشين المعروفة اليوم.

والآن بعد أن حددنا ماهية شبكة البلوك تشين دعونا نتعرف على ماهية بروتوكول البلوك تشين.

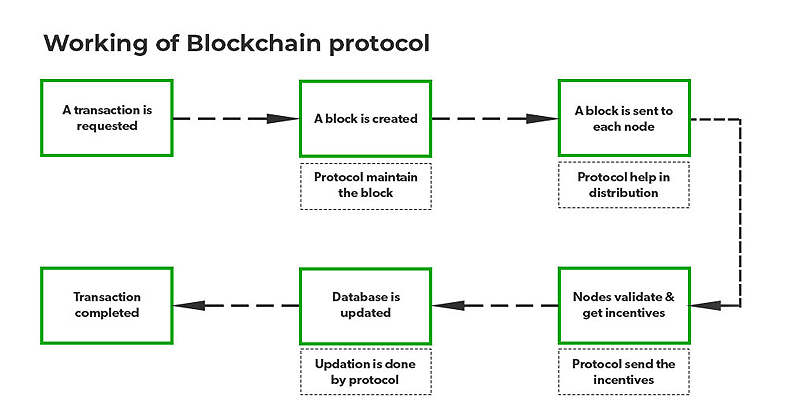

بروتوكول سلسلة الكتل هو في الأساس القواعد التي تحكم كيفية عمل شبكة سلسلة الكتل. وهو ليس شبكة البلوك تشين في حد ذاتها، بل هو مجموعة من القواعد المضمنة في جميع أعمالها. فهو يحدد متى وكيف وإلى أي مدى يمكن أو لا يمكن لعناصر الشبكة المختلفة القيام بأشياء معينة.

إن العمود الفقري لكل سلسلة بلوك تشين هو مجموعة البروتوكولات التي تحكم كل حركة من حركاتها. هذه البروتوكولات هي الركائز التي تدعم أمان الشبكة واتصالها وإجراءات الإجماع، مما يضمن أن كل شيء يعمل كالساعة. في ظل عدم وجود سلطة مركزية للإشراف على المعاملات، فإن هذه البروتوكولات هي الجهات الفاعلة الرئيسية في الحفاظ على نسخة دفتر الأستاذ الموثوق بها والتحقق من صحة المعاملات من خلال طريقة الإجماع. وبمجرد التحقق من صحتها، يتم تسجيلها في كتل غير قابلة للتغيير.

البروتوكولات الرئيسية حولنا

حيثما توجد أنظمة، توجد بروتوكولات. البروتوكول هو طبقة أساسية من التعليمات البرمجية التي تخبر شيئًا ما كيف يعمل. بالطبع، البروتوكولات ليست حصرية للعملات الرقمية. إنها أساسية لكيفية عمل الإنترنت، فهي تحكم نقل البيانات من كمبيوتر إلى آخر.

لقد تم تمكين العديد من الأشياء التي نعتبرها الآن من المسلمات وتحكمها بروتوكولات الشبكة. ومن أبرز تلك البروتوكولات بروتوكول التحكم في الإرسال/بروتوكول الإنترنت (TCP/IP)، المستخدم لتوصيل الأجهزة عبر الويب، وبروتوكول نقل النص التشعبي (HTTP/HTTPS) المستخدم لنقل البيانات بين خوادم الويب والعملاء.

ما الذي يجعل بروتوكولات البلوك تشين مختلفة؟

ومع ذلك، هناك فرق عندما يتعلق الأمر ببروتوكولات سلسلة الكتل. فهي تصبح أكثر تشويقًا وتعقيدًا من نقل البيانات التقليدية. فشبكة البلوك تشين هي إطار عمل موزع من الكائنات الحية التي تتخذ القرارات، كل واحدة منها لديها ما هو أكثر من مجرد اتباع الخوارزميات. وهذا يعني أن مجموعة القواعد يجب أن يتم الاتفاق عليها ومراعاتها والتحقق منها من قبل جميع العقد التي تتكون منها الشبكة.

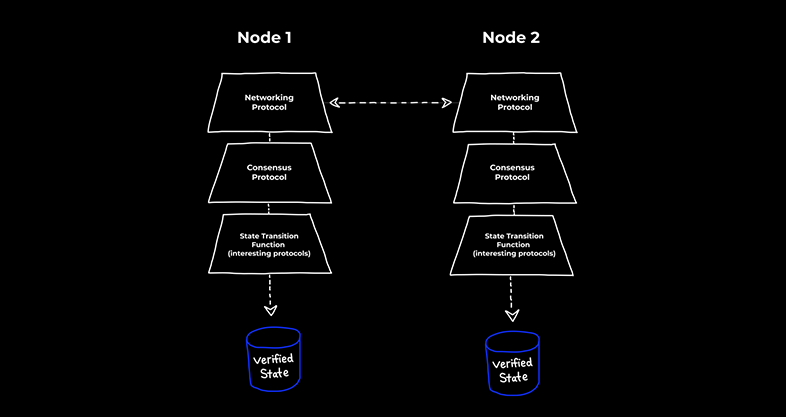

هنا تصبح الأمور معقدة بعض الشيء. هناك في الواقع 3 أنواع من بروتوكولات سلسلة الكتل:

- بروتوكول الربط الشبكي

- البروتوكول التوافقي

- دالة انتقال الحالة

كل نوع من هذه الأنواع لا يقل أهمية عن الأنواع الأخرى، ويجب اتباعها جميعًا بحذافيرها حتى تسير الأمور بسلاسة.

بروتوكول الربط الشبكي

يضع بروتوكول الشبكة القواعد التي يمكن (ولا يمكن) من خلالها عقد الشبكة التواصل (ولا يمكن) التواصل فيما بينها. ويشمل ذلك كيفية اكتشاف العقد لبعضها البعض والتعرف على بعضها البعض، وتبادل المعلومات حول الكتل والمعاملات وغيرها من الأمور العادية. يحتوي على بناء الجملة الذي يحدد كيفية فك العقد لرسائل بعضها البعض.

البروتوكول التوافقي

يحدد بروتوكول الإجماع كيفية اتفاق العُقد على المعاملات التي تعتبرها صالحة أو غير صالحة. كما تعلم على الأرجح، تحتفظ كل عقدة بنسخة كاملة من الشبكة بأكملها على أقراصها الصلبة. تتضمن النسخة كل جزء من البيانات المسجلة على الشبكة. يتم تحديث كل نسخة في الوقت الحقيقي عندما يتم تزوير كتل جديدة والتحقق من صحة المعاملات الجديدة.

وبالتالي، عندما ترسل عقدة ما كتلة جديدة لإضافتها إلى الشبكة، فإنها لا ترسل كتلة واحدة فقط - بل ترسل في الواقع نسختها الكاملة من سلسلة الكتل حتى الآن. ومهمة كل عقدة على الشبكة هي فحص وتقييم كل نسخة من الشبكة التي ترسلها جميع العقد الأخرى والتحقق من صحتها (في). في شبكات إثبات العمل مثل البيتكوين، يتم التحقق من صحة أطول سلسلة من الكتل فقط، مما يعني أن معظم العقد تتفق على صحتها. وكما يمكنك أن تتخيل، فإن هذا يتطلب الكثير من العمل ويستغرق الكثير من الطاقة الحاسوبية.

في شبكة إثبات الحصة، يتم اختيار المدققين عشوائيًا من قبل الشبكات من بين العُقد التي تحتفظ بكميات كبيرة من العملات الأصلية للشبكة في محافظها. قد يساوي البعض هذا النهج بالاحتكار الرأسمالي، ولكن تم التعامل مع احتمالية احتكار الشبكة بشكل استباقي. ويشمل ذلك الحد من المبلغ المسموح لكل عقدة بالمشاركة، وعدد المعاملات المسموح لها بالتحقق منها، وتكرار عمليات التحقق هذه، وما إلى ذلك. ومهما كان الأمر، فإن الحدود والقيود كلها منصوص عليها في البروتوكول.

وظيفة الانتقال من حالة إلى أخرى

هنا حيث تصبح الأمور تقنية للغاية.

الحالة هي في الأساس كل ما "تعتقد" الشبكة أنه هو الحال في أي وقت معين. "المواقع الحالية والعلاقات بين جميع العُقد والمعاملات والكتل وتحركاتها - كلها تشكل حالة الشبكة.

تتغير حالة الشبكة بمرور الوقت، وكذلك مجموعة العناصر وتوازنها داخلها. يجب تسجيل انتقال الحالة بطريقة معينة، وبروتوكول الشبكة يراعي ذلك أيضًا. ومع دخول العُقد إلى الشبكة وخروجها منها، وتبادل المعلومات، وتغيير نسيج سلسلة الكتل، تنشأ احتمالات جديدة، إلى جانب تعقيدات جديدة.

تشمل الحالة كل ما يمكن للشبكة القيام به وما لا يمكن للشبكة القيام به في أي وقت معين. إذا تم استيفاء الشرطين (أ) و(ب)، فإن الشبكة تكون قادرة على القيام بـ (س) و(ص) لا أكثر. أما إذا كانت الحالة محددة بالشرطين C و D، فإن الإجراءات الوحيدة الممكنة هي W و Z. هذا التحول في المنطق أمر بالغ الأهمية لعمليات الشبكة.

يعمل كل جزء موصوف أعلاه كجزء من أحجية ثلاثية تسمى الحالة التي تم التحقق منها. عندما تدخل المعلومات حول المعاملات إلى بروتوكول الشبكات، يتم التحقق من صحتها أو تجاهلها هناك. إذا تم التحقق من صحتها، فإنها تنتقل بعد ذلك إلى بروتوكولات الإجماع، والتي تعمل بمثابة حارس البوابة. يسمح للبيانات بالدخول إلى حالة الشبكة إذا كانت البيانات تتفق مع بيانات العقد الأخرى.

إذا تم قبولها، يتم بعد ذلك تمرير البيانات إلى دالة انتقال الحالة، حيث تصبح بعد ذلك الحالة الجديدة التي تم التحقق منها للشبكة. الحالة التي تم التحقق منها هي الحدود العملية التي تحدد ما "يحدث" بالفعل بعد إضافة الكتلة إلى السلسلة. قد يشمل ذلك تغيير رصيد محفظة معينة أو إطلاق عقد ذكي.

هل يمكن للعقدة أن تحيد عن البروتوكول؟

هل يمكن للعقدة أن تعصي البروتوكول، وإذا كانت الإجابة بنعم، ماذا يحدث؟ كما ذكرنا من قبل، يتطلب التحقق من صحة الكتل أن تتحقق جميع العُقد من صحة جميع البيانات المقدمة من جميع العُقد الأخرى المتصلة بالإنترنت. للقيام بذلك، يجب اتباع بروتوكول سلسلة الكتل حرفيًا. إذا لم تلتزم إحدى العُقد - فلن تكون قادرة على التعاون مع العُقد الأخرى، وبالتالي - لن تتمكن من جني المكافآت. وهذا يعني أنه لا يوجد مجال للاختلاف في سلسلة الكتل، مما يجعلها دولة شمولية في الأساس.

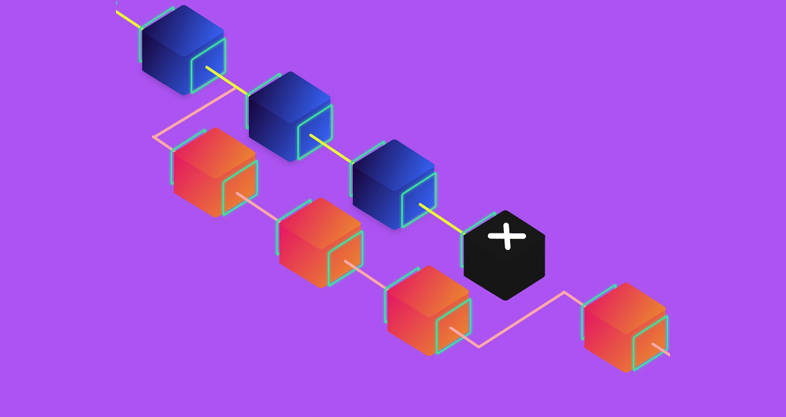

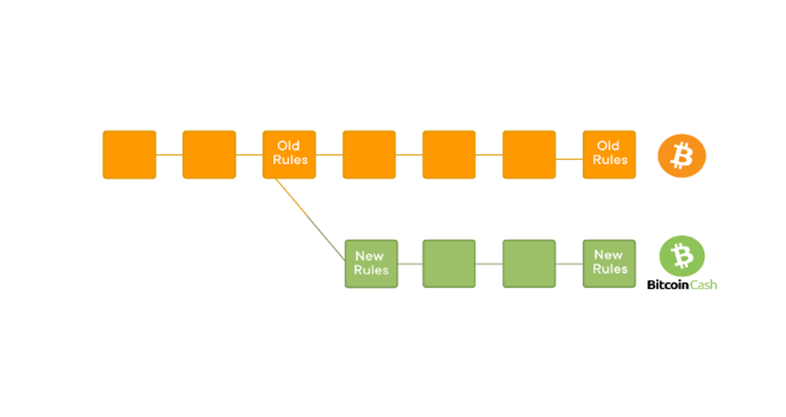

ومع ذلك، في بعض الأحيان تنقسم سلسلة الكتل قسراً أو عمداً إلى جزأين، وهو ما يسمى بالتفرع. ويحدث التفرّع على وجه التحديد لأن بعض العُقد ترسل بيانات متعارضة مع بيانات بقية دفتر الأستاذ الموزّع.

في ظل ظروف العمل العادية، لن تكلف الشبكة نفسها عناء اكتشاف أسباب الخلل في البيانات، بل ستعزل العقدة عن بقية الشبكة، تاركةً إياها في حالة من عدم القدرة على العمل. وبالتالي، يتم تعطيل العقد الخبيثة المحتملة من التأثير على الشبكة. من المحتمل أن تكون غالبية النسخ "الخاطئة" من كل بلوك تشين لا تزال محفوظة في مكان ما بينما نتحدث.

ومع ذلك، يمكن أن تكون الشوكات أمرًا جيدًا أيضًا. لا يمكن لشبكة البلوك تشين "تحديث" حالتها الحالية فقط. فكل حالة جديدة تم التحقق منها هي نسخة جديدة كاملة من الشبكة.

ربما تكون قد سمعت أن كل تحديث رئيسي لسلسلة الكتل يُطلق عليه اسم Fork. وبالتالي، عندما تحتاج سلاسل الكتل إلى التحديث، يتم تحويلها عمدًا إلى نسخة جديدة من قبل مطوريها. يتم الاحتفاظ بنسخة ما قبل التحديث كإرث، بينما تصبح النسخة التي تم تحديثها حديثاً هي النسخة الحقيقية.

فهم بروتوكول البيتكوين

دعونا نتعمق قليلاً في الأشياء التي يحكمها بروتوكول سلسلة الكتل. كمثال، لنأخذ شبكة البيتكوين كمثال.

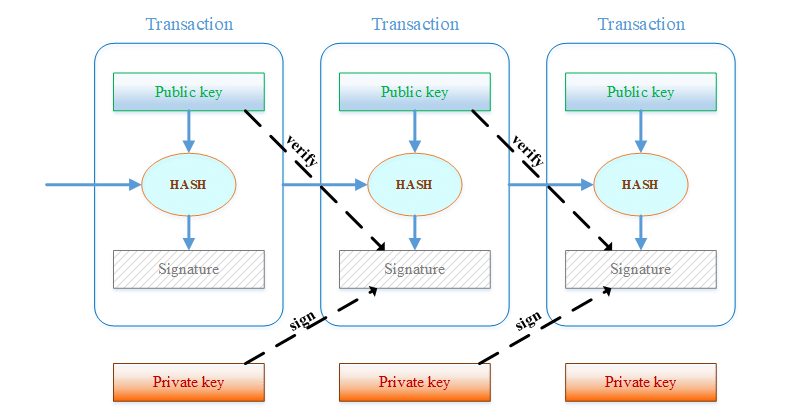

لا يتم تسليم عملات البيتكوين مثل كتل الذهب. عندما تقوم بإرسال واستقبال البيتكوين، فأنت في الواقع لا "تحصل" أو "تعطي" عملات البيتكوين. ما يحدث حقًا هو أن كل معاملة جديدة تسجل توقيعًا رقميًا. يحتوي التوقيع على تجزئة - المعرف المشفر الفريد للمعاملة السابقة - والمفتاح العام للمستلم. وبالتالي، يتم تأمين كل معاملة من خلال دليل تشفير لا يمكن تغييره أو تزويره.

إن القلق الرئيسي بين المشترين والبائعين عبر الإنترنت هو أنه في مرحلة ما، قد يتم استغلالهم ويقعون فريسة للاحتيال المالي. قد يأتي ذلك في شكل تصيد احتيالي أو معاملات مزيفة صريحة. هناك أيضًا مشكلة الإنفاق المزدوج، بالإضافة إلى مجرد التلاعب بالنظام بحثًا عن أرباح غير عادلة. وبما أن سلسلة الكتل لا يحكمها كيان مركزي، فإن جميع المخاوف المتعلقة بسلامة المعاملات تقع بالكامل على عاتق البروتوكول.

وقد عالج مطورو البيتكوين هذه المخاوف وقدموا آليات مثل التوقيعات الرقمية وإثبات التشفير للتخفيف من حدتها. وبالتالي، فإن بروتوكول البيتكوين يسمح فقط بالتحقق من صحة الكتل التي تحتوي على دليل تشفير يطابق ذلك الموجود في العقد الأخرى.

خادم الطوابع الزمنية ونظام إثبات العمل

يُعد الإنفاق المزدوج مشكلة كبيرة في البلوك تشين. إنه سيناريو يحاول فيه المستخدم إنفاق نفس العملة الرقمية مرتين. يمكن أن يحدث هذا بسبب الطبيعة الرقمية للعملة، مما يجعل من السهل تكرار العملة أو نسخها دون اكتشافها.

لنفترض أن المستخدم لديه 1 بيتكوين ويحاول إنفاقها مرتين عن طريق إرسالها إلى عنوانين مختلفين. في نظام الدفع التقليدي، سيكتشف النظام محاولة الإنفاق المزدوج ويرفض المعاملة. ولكن، في شبكة البلوك تشين اللامركزية، يتم منع ذلك من خلال نظام إثبات العمل وخوارزمية الإجماع، والتي تضمن أن كل معاملة صالحة ولم يتم إنفاقها بالفعل.

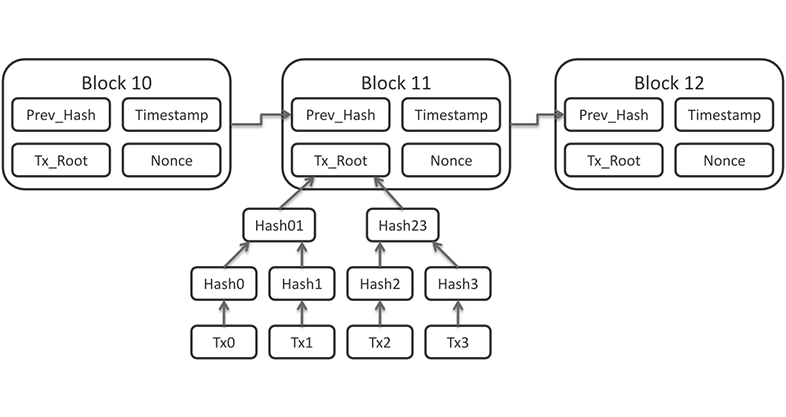

ولضمان ذلك، قام بروتوكول البيتكوين بتطبيق خادم الطابع الزمني الذي يلصق تسمية زمنية فريدة لكل تجزئة معاملة. يقوم نظام إثبات العمل بتدوين كل طابع زمني ويرفض أي معاملات ذات تجزئة مطابقة لتلك المسجلة بالفعل في النظام.

كل كتلة جديدة تتم صياغتها في شبكة البيتكوين لها إثبات عمل مرتبط بها. يُطلق على الدليل أيضًا اسم Nonce أو الرقم الذي يتم إنشاؤه مرة واحدة فقط. وهو بمثابة دليل تشفيري على أن المُعدِّن قد أنفق بعض القوى الحاسوبية للتحقق من الكتلة ونجح في ذلك.

ومع ذلك، هناك كتل تالفة تحتوي على بيانات تتعارض مع ما تم تعدينه بواسطة عُقد أخرى. في حالة اكتشاف كتلة تالفة، يتم سحبها وتقييمها مرة أخرى بحثًا عن أي تناقضات. إذا تبين أنها صالحة، ستتم إضافة الكتلة إلى الشبكة كالمعتاد. إذا لم يكن كذلك - يتم تجاهلها.

أهم البروتوكولات حتى الآن

ومع ذلك، تتبع كل شبكة رئيسية بروتوكولها الخاص، المصمم خصيصًا لآلية الإجماع الخاصة بها. فشبكة البيتكوين تعمل على بروتوكول البيتكوين، وشبكة الإيثيريوم - على بروتوكول الإيثيريوم، إلخ.

فيما يلي أبرز بروتوكولات سلسلة الكتل حتى الآن:

بولكادوت (DOT)

Polkadot هو بروتوكول بلوك تشين رائد أحدث ثورة في قابلية التشغيل البيني بين سلاسل الكتل المختلفة، مما يتيح التواصل السلس ومشاركة البيانات بمساعدة العقود الذكية. وتوفر آلية إجماع إثبات الحصة (NPoS) الفريدة من نوعها التي تتميز بها منصة آمنة للغاية وقابلة للتطوير مع متوسط وقت كتلة فائق السرعة يبلغ 6 ثوانٍ فقط ورسوم معاملات منخفضة الوزن بمتوسط 0.10-0.20 دولار.

مشاريع بارزة: كوساما، تشين إكس، شعاع القمر، تشينلينك، ريف فاينانس

الانهيار الجليدي (AVAX)

Avalanche عبارة عن منصة مفتوحة المصدر برزت كمنارة أمل لعشاق التمويل اللامركزي (DeFi) ومطوري البلوكشين في جميع أنحاء العالم. تسمح آلية إجماع Avalanche المتطورة الخاصة بها بإنتاجية عالية ونهائية سريعة، مما يجعلها واحدة من أكثر سلاسل البلوكشين قابلية للتطوير وأسرعها في السوق. تفتخر Avalanche بمتوسط وقت للكتلة يبلغ ثانيتين ومتوسط رسوم المعاملات أقل من دولار واحد.

مشاريع بارزة: بانجولين، تريدر جو، بينكي، ليديان ليون، سوشي سواب

مضلع (MATIC)

يُعد Polygon حلاً من الجيل التالي لتوسيع نطاق الطبقة الثانية يعمل على تغيير مشكلات قابلية التوسع في الإيثيريوم ومشكلات رسوم المعاملات. تقوم آلية إجماع إثبات الحصة (PoS) الخاصة بها بالتحقق من صحة المعاملات المالية بسرعة، بمتوسط وقت كتلة يبلغ 2-3 ثواني، أسرع بكثير من الإيثريوم. بمتوسط رسوم معاملات يبلغ 0.002 دولار، تُعد Polygon خيارًا مثاليًا للمطورين الذين يتطلعون إلى إنشاء تطبيقات لامركزية فعالة من حيث التكلفة.

مشاريع بارزة: Aave، و Quickswap، و Curve Finance، و Polymarket، و Zapper

سولانا (SOL)

سولانا هي منصة بلوك تشين عالية الأداء استحوذت على صناعة البلوك تشين بفضل آلية إجماع إثبات التاريخ (PoH). تتميز سولانا بإنتاجيتها العالية ونهايتها السريعة، بمتوسط زمني للكتلة يتراوح بين 0.4 و0.8 ثانية ومتوسط رسوم معاملات 0.00025 دولار، مما يجعلها منصة بلوك تشين سريعة للغاية وبأسعار معقولة.

مشاريع بارزة ريديوم، مصل الدم، أسواق المانجو، أوديوس، بونفيدا

سلسلة Binance الذكية (BSC)

Binance Smart Chain هي منصة بلوكتشين غيرت قواعد اللعبة بتوافقها مع الآلة الافتراضية للإيثيريوم (EVM) وقدرتها على تشغيل التطبيقات اللامركزية. كما أن توافقها يجعلها أيضًا خيارًا جذابًا للمطورين الذين يتطلعون إلى ترحيل تطبيقاتهم من الإيثيريوم إلى منصة أكثر كفاءة وفعالية من حيث التكلفة.

مشاريع بارزة: PancakeSwap، وPancakeSwap، وVenus، وSpartan Protocol، وBakerySwap، وBakerySwap، وAutofarm

أين تبحث عن حلول تطوير البلوك تشين

في ICODA، لدينا خبرة سنوات طويلة في خدمات تطوير البلوك تشين وتطوير منتجات البلوك تشين التي تعمل. إذا كان لديك مشروع تطوير برمجيات البلوك تشين، فنحن هنا لمساعدتك. سواء كنت بحاجة إلى إطلاق رمز مميز أو تطبيق DApp، أو سوق DEX أو سوق NFT، أو كنت تحاول فقط معرفة كيف يمكن لحلول تطوير البلوك تشين أن تفيد عملك - لقد جئت إلى المكان الصحيح. اتصل بنا الآن للحصول على خطة موجزة وبدء العمل قريباً.